Garantir soi-même la sécurité informatique #1: inventaire IT et stratégie de sauvegarde

Les objectifs ambitieux ne manquent pas. Pour certains d’entre eux, les bonnes intentions ne suffisent pas, car ils requièrent un plan solide. La sécurité informatique en fait partie. Nous allons vous montrer comment optimiser celle-ci vous-même de manière progressive et pragmatique dans votre cabinet, en commençant par un inventaire informatique et un plan de sauvegarde.

Cet article est paru le 22.02.2023 dans le Bulletin des médecins suisses. Il a été légèrement modifié pour le blog HIN.

En tant que professionnels de la santé, vous portez la responsabilité des données sensibles de vos patientes et patients. Vous souhaitez améliorer la sécurité informatique de votre cabinet pour les protéger, mais vous ne savez pas par où commencer? Notre série d’articles peut vous servir de guide pour élaborer étape par étape un concept de protection approprié. Cette première partie vous fournit une vue d’ensemble et pose les bases – avec un inventaire informatique détaillé. Dans le cadre d’une première application, un tel inventaire va nous permettre ci-après d’élaborer une stratégie de sauvegarde.

Vidéo explicative: inventaire IT et stratégie de sauvegarde en cinq étapes.

L’un des plus grands défis pour la sécurité des données dans le secteur de la santé est le manque de transparence du paysage informatique. Sans une vue d’ensemble des appareils, données et systèmes utilisés, il est impossible de mettre en œuvre un concept de protection efficace. La solution à ce problème est un inventaire informatique exhaustif qui répertorie les ressources matérielles et logicielles du cabinet.

Garantir la transparence: au commencement était l’inventaire

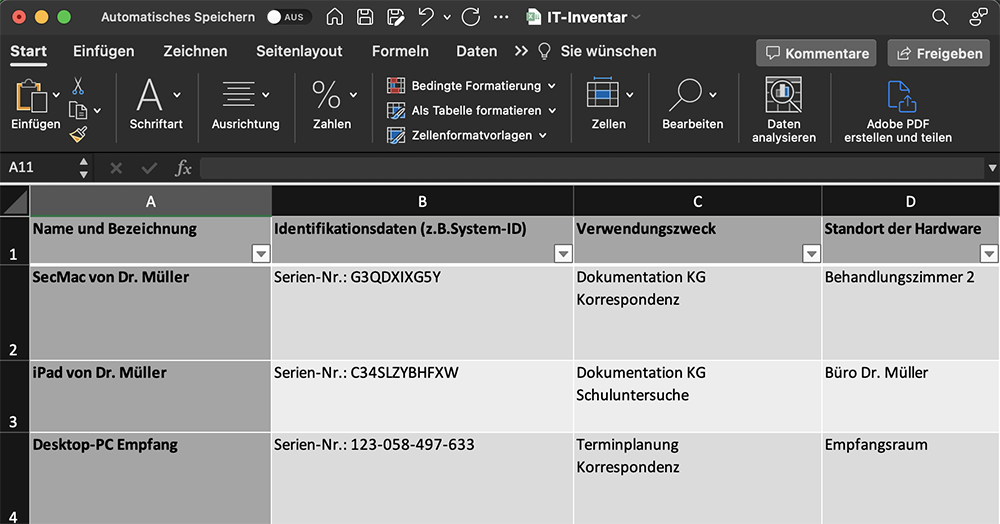

Pour l’inventaire informatique, il convient d’abord de répertorier tous les appareils, en commençant par les PC et les Mac, ainsi que les supports de données tels que les clés USB ou les disques durs externes, les appareils de laboratoire et autres appareils médicaux. Vous pouvez utiliser ici notre modèle Excel. Pour chaque appareil, des informations telles que l’usage, l’emplacement, les utilisateurs responsables, les données stockées et les versions de logiciels utilisées (système d’exploitation, antivirus, applications) doivent être consignées.

Les données de l’inventaire doivent être vérifiées et mises à jour au moins une fois par an. Les nouveaux appareils sont immédiatement ajoutés à l’inventaire, ceux qui ne sont plus utilisés en sont retirés (ou accompagnés de la mention «hors service»). Pour les appareils qui ont été mis hors service, il convient de s’assurer que toutes les données ont été entièrement et irrévocablement effacées avant de les mettre au rebut. Nous déconseillons de donner ou de vendre les appareils qui ne sont plus utilisés.

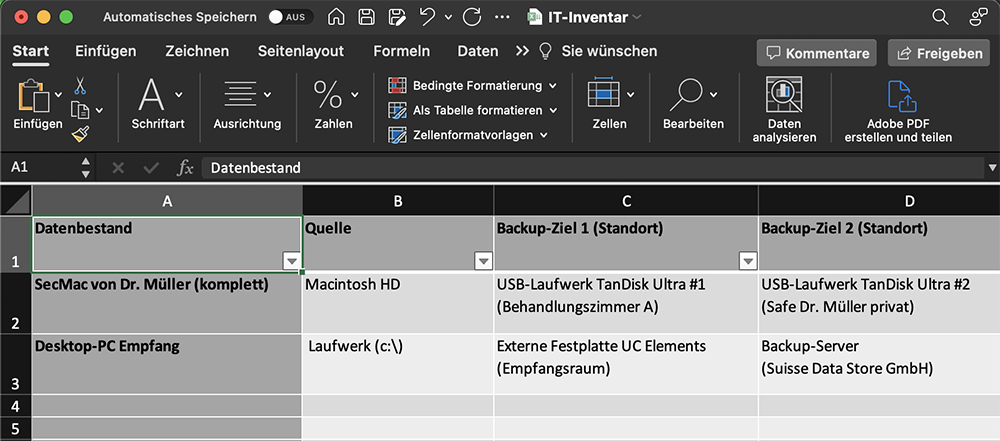

Utiliser l’inventaire informatique pour élaborer un plan de sauvegarde

Nous allons utiliser une première fois notre inventaire informatique pour élaborer une stratégie de sauvegarde. Celle-ci constitue une composante clé de notre concept de protection. Elle permet de garantir que les données importantes pourront être restaurées en cas d’incident de sécurité, p. ex. d’une attaque par rançongiciel, d’un incendie, d’un dégât des eaux ou d’un vol. En définissant quelles données et quels appareils doivent être sauvegardés, sur quel support de stockage et à quelle fréquence, vous pouvez minimiser le risque de perte de données et contribuer à une reprise rapide de votre activité après l’incident.Déterminez d’abord quelles sont les données les plus importantes pour votre cabinet. Celles-ci doivent avoir la priorité dans le plan de sauvegarde. Il peut s’agir de dossiers médicaux, de données financières et de toutes les informations indispensables au fonctionnement quotidien de votre cabinet. Vous devez donc les sauvegarder quotidiennement. Pour les données moins importantes ou qui changent moins souvent, des cycles de sauvegarde hebdomadaires ou mensuels peuvent éventuellement suffire. Des sauvegardes automatiques peuvent être programmées à l’aide d’outils logiciels.

La règle 3-2-1 est considérée comme référence absolue en matière de stratégie de sauvegarde. Vous aussi, vous pouvez l’appliquer dans votre plan de sauvegarde:

- Conserver 3 copies de toutes les données importantes (1 original et 2 sauvegardes)

- Utiliser 2 supports de sauvegarde différents (p. ex. 1 disque dur externe et 1 espace de stockage sur le cloud)

- Stocker 1 sauvegarde des données dans un endroit séparé du cabinet (p. ex. un coffre-fort privé)

La règle 3-2-1 vous permet de décupler la résilience de vos sauvegardes. Même si un incendie détruit votre cabinet ou si l’opérateur du cloud fait faillite, vos données resteront intactes et accessibles. Cette règle n’a d’ailleurs pas été inventée par un informaticien, mais par un utilisateur ayant lui-même subi une perte de données.

Résumé: inventaire IT et stratégie de sauvegarde

- Dressez la liste de vos appareils – en commençant par les PC et les Mac – à l’aide du modèle Excel.

- Saisissez les données des appareils et les données stockées sur chacun des appareils.

- Créez un plan de sauvegarde à l’aide des informations de l’inventaire informatique. Celui-ci doit comprendre au moins la base de données, le support de stockage et les cycles de sauvegarde.

- Mettez en œuvre le plan de sauvegarde en configurant les supports de stockage et en programmant des sauvegardes automatiques.

- Restaurez une fois par an les données de vos sauvegardes pour vous assurer que celles-ci fonctionnent correctement.

Cet inventaire et la nouvelle stratégie de sauvegarde vous permettent donc non seulement de résoudre le problème fondamental de la transparence de votre paysage informatique, mais aussi de poser les jalons d’un concept solide de protection informatique. En dressant un inventaire des appareils et des données et en utilisant ces informations pour mettre en œuvre un plan de sauvegarde, vous protégez votre cabinet contre les risques de perte de données et garantissez la poursuite de votre activité en cas de crise.

Perspective: optimiser le concept de protection informatique

Dans les prochains articles de cette série, nous optimiserons l’inventaire informatique, intégrerons d’autres thèmes relatifs à la protection et augmenterons ainsi continuellement le niveau de protection du cabinet. Adopter une approche globale et proactive de la sécurité informatique vous permet de protéger les données sensibles de vos patientes et patients et de garantir le bon fonctionnement de vos systèmes, de plus en plus indispensables et vulnérables.

Informations complémentaires et outils

- Sur www.hin.ch/fr/inventaire, nous mettons à votre disposition un modèle d’inventaire sous forme de fichier Excel à télécharger.

- Vous trouverez des instructions, des listes de contrôle et des réponses aux questions les plus fréquentes sur le thème de la sécurité informatique sur notre page de support.

- La FMH a publié des exigences minimales pour la sécurité informatique des cabinets médicaux sur son site Web.