Cyberattacken nehmen ständig zu und machen auch vor dem Gesundheitswesen nicht halt. Dank einer HIN Mitgliedschaft und mit dem Einhalten einfacher Verhaltensregeln, kann jede und jeder dazu beitragen die eigene Praxis oder Institution vor Cyberkriminellen zu schützen.

Wegen der sensiblen und persönlichen Daten, die im Gesundheitswesen ausgetauscht werden, sind Gesundheitsfachpersonen und -institutionen ein attraktives Ziel von Cyberattacken, auch in der Schweiz. Im Jahr 2023 hat deren Zahl erneut zugenommen. Zum Beispiel hat am 13. Juni, zwei Tage vor der Videoansprache des ukrainischen Präsidenten Selenski an das Bundesparlament, die Anzahl der DDoS-Angriffe (Distributed Denial of Service) in der Schweiz einen neuen Höhepunkt erreicht. Diese Cyberangriffe führen Verzögerungen und Ausfälle von Webseiten über künstlich erhöhte Anfragen herbei. Die Absichten der Angreifer sind meist monetärer Natur, nicht selten auch politisch motiviert. Wie Sie sich mit einfachen, aber effektiven Schutzmassnahmen und Verhaltensregeln dagegen schützen können – und welche Rolle HIN Services dabei spielen können – erklären wir Ihnen in diesem Beitrag.

Inhalt des Beitrags:

HIN Services an Ihrer Seite

Kommunikation verschlüsseln

Mit einer HIN Mitgliedschaft erhalten Sie einen geschützten Zugriff auf vielfältige Anwendungen zur digitalen Kommunikation und Zusammenarbeit im Schweizer Gesundheitswesen. Beispielsweise sind Zuweiserportale, EPD-Portale, geschützte Mitgliederbereiche sowie medizinische und administrative Dienstleistungen sicher via HIN erreichbar. Da die Kommunikation verschlüsselt wird, können unbefugte Dritte – beispielsweise Cyberkriminelle – die übermittelten Daten nicht auslesen. Die zweifelsfreie Überprüfung der HIN ID und der Berechtigungen der Personen und Institutionen bietet Gewähr, dass im HIN Vertrauensraum das digitale Gegenüber tatsächlich jenes ist, für das es sich ausgibt.

Endgeräte schützen

Auch die HIN sieht nicht, welche Daten verschlüsselt ausgetauscht werden. Darum können via HIN übermittelte E-Mails prinzipiell Malware wie Viren, Trojaner, Würmer oder Links auf entsprechend präparierte Websites enthalten. In der HIN Einzelmitgliedschaft ist der Service HIN Endpoint Securityinbegriffen, ein zuverlässiges Antivirus-Programm, mit dem Sie Ihre Geräte sehr gut schützen können (wie es beispielsweise das EPDG verlangt). Sie können zudem den erweiterten Endpoint Security Service bestellen, damit sie im Ernstfall durch Experten von HIN unterstützt werden. Damit lassen sich Datendiebstahl und -manipulation, Finanzbetrug oder sogar Erpressungen in vielen Fällen verhindern.

Datenverkehr verstecken

Um den HIN Vertrauensraum noch resilienter zu gestalten, arbeitet HIN seit diesem Jahr mit SCION, einer hochsicheren Internetarchitektur, die an der ETH entwickelt wurde. Dank dieser neuen Technologie wird der Datenverkehr über das Internet im Gesundheitswesen vor Cyberkriminellen versteckt und ist ihnen somit nicht mehr zugänglich. Dadurch lassen sich auch kritische Dienste mit einer sehr hohen Zuverlässigkeit betreiben. Als Einzelmitglied werden Sie über Ihren Internetdienstleister zukünftig automatisch Zugang auf den HIN Vertrauensraum mit SCION erhalten. Kliniken, Spitäler, Behörden und Applikationsanbieter aus dem Gesundheitssektor können den Zugang bei HIN beantragen.

Schutzmassnahmen und Verhaltensregeln gegen Cyberangriffe

Infrastruktur aktuell halten

Stellen Sie sicher, dass Ihre IT-Infrastruktur auf dem neusten Stand ist. Dazu zählen Ihr Browser, Ihr Betriebssystem ebenso wie die Firewall und die Virenschutzprogramme auf jedem Ihrer Arbeitsgeräte. Denn veraltete Betriebssysteme und Programme sind ein beliebtes Einfallstor für Cyberkriminelle! Für Institutionen gilt: Jedes einzelne Arbeitsgerät muss auf dem aktuellsten Stand sein.Wichtige technische Massnahmen auf einen Blick:

- Halten Sie Ihr System auf dem neuesten Stand (Browser, E-Mail-Programm, Virenschutzprogramm, Betriebssystem, Office etc.).

- Installieren Sie Updates umgehend, insbesondere wenn es sich um Sicherheits-Updates handelt.

- Erstellen Sie regelmässig Backups von Ihren Systemen.

- Setzen Sie limitierende Benutzerberechtigungen und arbeiten Sie nicht mit dem Administrator-Account.

- Schützen Sie alle Geräte, die direkt am Internet angeschlossen sind (Webcam, Router, Handy…), durch sichere Passwörter.

- Aktivieren Sie die Option «Dateierweiterungen anzeigen» in den Windows-Einstellungen, um potenziell schädliche Dateien zu erkennen.

Virenschutz auf jedem Gerät installieren

Es ist wichtig, dass auf jedem der Arbeitsgeräte in Ihrer Institution ein aktueller Virenschutz und eine aktuelle Firewall installiert sind. Dies gilt für Windows- ebenso wie für Mac-Geräte. Denn schon eine einzige Arbeitsstation ohne genügenden Schutz bietet Cyberkriminellen eine Möglichkeit, Ihre Institution anzugreifen.

Jederzeit aufmerksam sein

Die beste technische Infrastruktur ist nicht sicher genug, wenn ihre Nutzer sich nicht korrekt verhalten. Deshalb ist es wichtig, sich im Arbeitsalltag der Relevanz der IT-Sicherheit immer wieder bewusst zu werden. Das gilt für jede einzelne Mitarbeiterin und jeden einzelnen Mitarbeitenden Ihrer Institution. Denn ein einziger falscher Klick kann grossen Schaden anrichten.Wichtige Verhaltensregeln auf einen Blick:

- Seien Sie vorsichtig bei verdächtigen E-Mails, selbst wenn diese von Ihnen bekannten Absendern stammen. Leider können Absenderadressen einfach gefälscht werden.

- Löschen Sie verdächtige Nachrichten umgehend, ohne angefügte Dateien im Anhang zu öffnen. Löschen Sie die Nachricht auch im Papierkorb Ihrer E-Mail Ablage.

- Beachten Sie, dass auch mit [HIN secured] markierte E-Mails Schadsoftware enthalten können.

- Klicken Sie nie auf Links in verdächtigen E-Mails und öffnen Sie auch keine Anhänge.

- Ein sicheres Passwort ist sehr wichtig. Acht bis zehn Stellen inklusive Zahlen und Sonderzeichen sind das Minimum. Merkhilfen verwenden!

- Vorsicht beim Surfen! Keine unbekannten Programme herunterladen. Bei der Angabe von Informationen auf Verschlüsselung achten (Schloss-Symbol) und Serveradressen genau prüfen – im Zweifel den Anbieter anrufen.

- Übermitteln Sie sensible Daten nur verschlüsselt an sicher identifizierte Empfänger.

Schädliche E-Mails erkennen

Schädlinge verbreiten sich meist via E-Mail, deshalb ist ein sorgsamer Umgang zwingend. Diese Checkliste hilft Ihnen, gefährliche E-Mails zu erkennen:

- Direkte Aufforderung, auf das Attachment zu klicken

- Unpersönliche E-Mail

- Oft in englischer Sprache, aber nicht immer

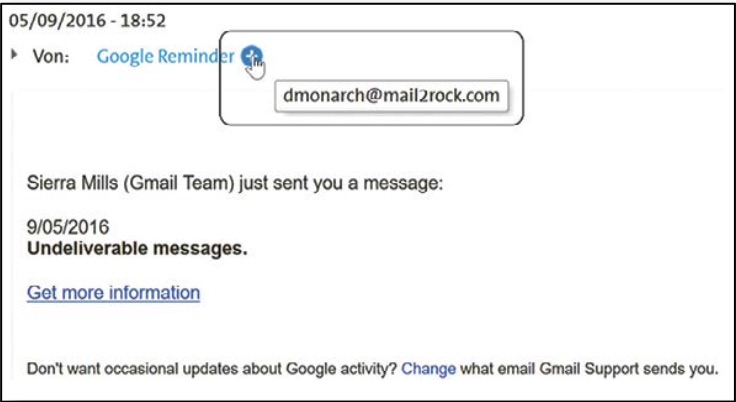

- Der Absender eines Mails hat nichts mit der vorgetäuschten Firma zu tun. Achtung: E-Mail-Absender lassen sich einfach fälschen!

- Fehlerhafte Anrede

- Der bekannte Teil der Mailadresse wird mehrfach verwendet, aber nicht weiter personalisiert.

- Links zeigen auf andere Ziele als der vorgetäuschte Absender (Maus auf Link bewegen, aber auf keinen Fall klicken)

Richtig handeln bei einer Cyberattacke

Sollten Sie oder Ihre Mitarbeitenden dennoch einmal eine schädliche E-Mail oder Datei geöffnet haben, gilt es richtig zu handeln:

- Trennen Sie Ihren Rechner sofort vom lokalen Netzwerk, so können Sie vielleicht verhindern, dass weitere Rechner infiziert werden.

- Prüfen Sie Ihren Computer mit einem aktuellen Virenschutz-Programm.

- Stellen Sie sicher, dass die Nachricht mit dem schädlichen Anhang auf keinem anderen Computer geöffnet wird.

- Informieren Sie dazu alle an den Arbeitsstationen tätigen Personen. Löschen Sie die Nachricht aus allen E-Mail-Konten, auch aus dem Papierkorb.

- Lassen Sie Ihr Gerät durch Ihren IT-Partner oder IT-Support überprüfen.